Visibilidade total. Resposta rápida. Segurança contínua.

Sua empresa pode já estar sendo acessada sem você saber.

Ataques modernos não começam com impacto — começam invisíveis.

Para quem é o SOC Blocktime

Escritórios de advocacia

• Dados altamente sensíveis e sigilosos

• Alto risco reputacional e jurídico

• Necessidade de conformidade com a LGPD

“Uma única violação pode comprometer anos de reputação.”

Mercado financeiro e assets

• Monitoramento contínuo de acessos e operações

• Detecção de comportamentos anômalos

• Redução de riscos regulatórios

“Aqui, o risco não é só técnico — é financeiro e regulatório.”

Empresas com operação digital

• Ambientes complexos (cloud, e-mail, endpoints, servidores)

• Falta de visibilidade centralizada

• Crescimento sem maturidade em segurança

“Quanto mais sua empresa cresce, mais invisíveis ficam os riscos.”

Como funciona nosso SOC?

Coleta e correlação de eventos de todos os sistemas

Monitoramento contínuo por especialistas em segurança

Investigação de atividades suspeitas

Resposta rápida para conter ameaças

Orientação clara sobre ações necessárias

Relatórios com indicadores, riscos e melhorias

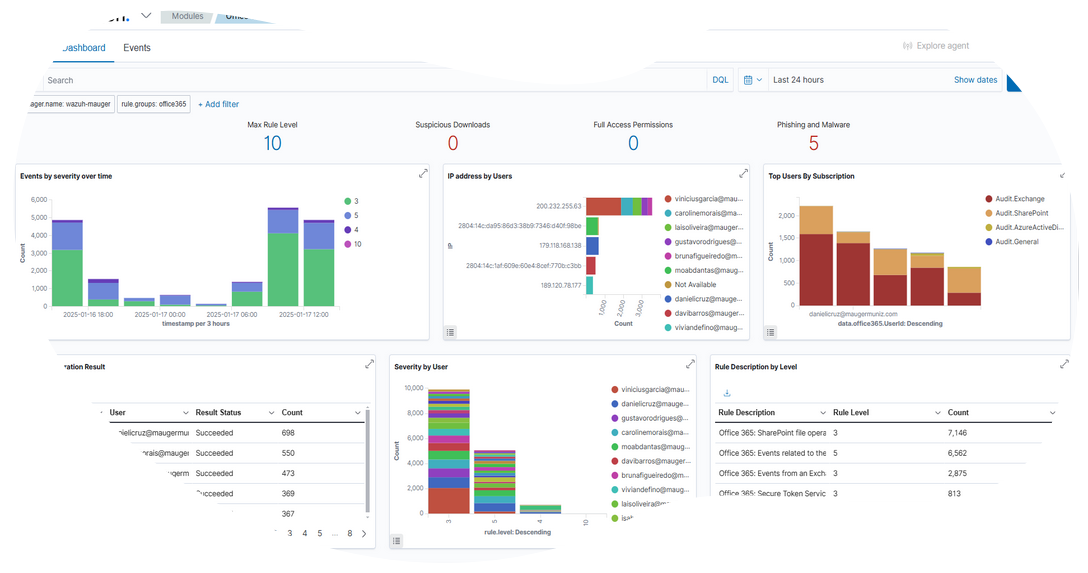

O papel do SIEM Wazuh

O SIEM é o cérebro da operação de segurança:

- Centraliza dados de todos os sistemas

- Identifica padrões suspeitos automaticamente

- Gera alertas inteligentes para ação rápida

“Transformamos milhares de eventos técnicos em decisões claras.”

Segurança baseada em padrões internacionais

Nossa operação segue o framework NIST, amplamente adotado por empresas e governos:

- Identify (Identificar): entendimento de ativos e riscos

- Protect (Proteger): prevenção e controles de segurança

- Detect (Detectar): identificação de ameaças em tempo real

- Respond (Responder): contenção rápida de incidentes

- Recover (Recuperar): restauração segura das operações

Proteção baseada no modelo CIA

Toda a operação é orientada pelos pilares da segurança da informação:

- Confidencialidade: acesso apenas por pessoas autorizadas

- Integridade: garantia de que os dados não foram alterados

- Disponibilidade: sistemas acessíveis quando necessário

O risco de não ter um SOC

Sem monitoramento contínuo e centralizado:

- Ameaças podem passar semanas sem serem detectadas

- Usuários comprometidos continuam ativos

- Vazamentos acontecem sem qualquer alerta

- Não há visibilidade real do ambiente

Você não perde no ataque.

Você perde na demora para descobrir.

Impactos que podem ser evitados

- Vazamento de dados sensíveis

- Interrupção da operação

- Ataques de ransomware

- Acessos indevidos e fraudes

- Multas e problemas com a LGPD

- Perda de confiança e reputação

O que você recebe

- Monitoramento contínuo de segurança

- Alertas e resposta a incidentes

- Relatórios mensais detalhados

- Indicadores de risco e tendências

- Recomendações práticas de melhoria

- Suporte com especialistas